Descrição

Bem-vindo (a) ao Semestre de 2026 da faculdade Anhanguera e Unopar.

- Você está no site de consultoria acadêmica CERTA onde te ajudamos na elaboração do seu trabalho deste semestre 😉

- Abaixo você verá o passo a passo do que se pede em seu manual de elaboração do seu projeto de extensão ou portfólio.

- Após confirmar o seu projeto de extensão unopar ou projeto de extensão anhanguera / portfólio, você pode adicioná-lo no carrinho e seguir para o pagamento da consultoria e receberá por e-mail cadastrado no momento da compra.

- Você pode adquirir a consultoria EXCLUSIVA – onde não precisa se preocupar com nada, ou a COMPLETA que deve-se alterar e ajustar dando um toque pessoal.

AGRADEÇEMOS A CONFIANÇA E BONS ESTUDOS.

PROJETO INTEGRADOCURSOS DA ÁREA DE TI

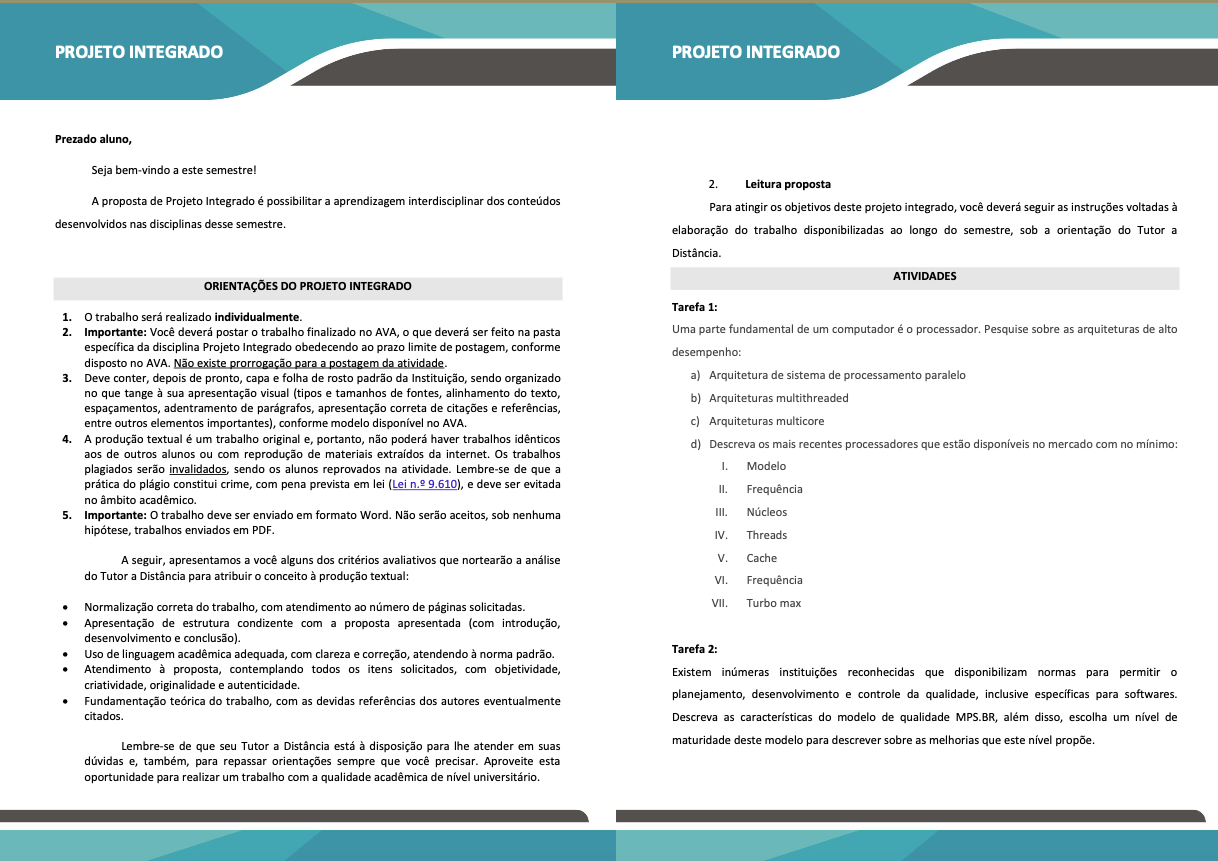

A seguir, apresentamos a você alguns dos critérios avaliativos que nortearão a análise

do Tutor a Distância para atribuir o conceito à produção textual:

• Normalização correta do trabalho, com atendimento ao número de páginas solicitadas.

• Apresentação de estrutura condizente com a proposta apresentada (com introdução,

desenvolvimento e conclusão).

• Uso de linguagem acadêmica adequada, com clareza e correção, atendendo à norma padrão.

• Atendimento à proposta, contemplando todos os itens solicitados, com objetividade,

criatividade, originalidade e autenticidade.

• Fundamentação teórica do trabalho, com as devidas referências dos autores eventualmente

citados.

Lembre-se de que seu Tutor a Distância está à disposição para lhe atender em suas

dúvidas e, também, para repassar orientações sempre que você precisar. Aproveite esta

oportunidade para realizar um trabalho com a qualidade acadêmica de nível universitário.

Tarefa 1:

Uma parte fundamental de um computador é o processador. Pesquise sobre as arquiteturas de alto desempenho:

a) Arquitetura de sistema de processamento paralelo

b) Arquiteturas multithreaded

c) Arquiteturas multicore

d) Descreva os mais recentes processadores que estão disponíveis no mercado com no mínimo:

I. Modelo

II. Frequência

III. Núcleos

IV. Threads

V. Cache

VI. Frequência

VII. Turbo max

Tarefa 2:

Existem inúmeras instituições reconhecidas que disponibilizam normas para permitir o

planejamento, desenvolvimento e controle da qualidade, inclusive específicas para softwares.

Descreva as características do modelo de qualidade MPS.BR, além disso, escolha um nível de

maturidade deste modelo para descrever sobre as melhorias que este nível propõe.

Tarefa 3:

Uma das tecnologias mais populares que temos atualmente é o uso de contêineres para a execução

de sistemas dos mais variados tipos. Isso ocorre devido à facilidade e à flexibilidade que advêm do

uso deles. O contêiner funciona como uma tecnologia que dá o suporte para o funcionamento de

uma aplicação e pode ser considerado a emulação de nossa aplicação. Quando a aplicação é

executada através de um contêiner, ela tem todas as bibliotecas e os elementos necessários para o

funcionamento disponíveis dentro do contêiner.

Uma das plataformas mais comuns para este fim é o Docker! Porém, não é a única. Sendo assim,

realiza uma pesquisa sobre alguma outra plataformas utilizadas para trabalhar com conteinerização

em sistemas distribuídos. Cite suas principais características e vantagens de sua utilização.

Tarefa 4:

Conforme artigo https://www.gta.ufrj.br/grad/15_1/rfid/segurepriv.html <acesso em 16dez21>,

Uma característica da tecnologia RFID, tem como uma de suas vantagens, a capacidade de

transmissão e armazenamento de um grande número de informações. Contudo, esse é um dos

principais fatores que pode deixar o sistema vulnerável em relação à segurança e à privacidade.

Dessa forma, busca-se por um sistema à prova de interceptações, garantindo a autenticidade dos

usuários, a privacidade das mensagens e a integridade dos dados.

Contudo, ainda há muitos tipos de falhas relacionadas à segurança envolvendo a radiofrequência:

A) Interceptação: as etiquetas podem ser lidas por qualquer leitor compatível, inclusive de um

usuário mal-intencionado, o qual terá acesso a informações pessoais.

B) Rastreamento: etiquetas colocadas em pertences de indivíduos podem ser rastreadas e

monitoradas, gerando problemas de privacidade.

C) Clonagem: utilização de uma etiqueta clonada para se comunicar com o leitor original e, assim,

conseguir acesso ao sistema.

D) Alteração de conteúdo: a transmissão realizada entre a etiqueta e o leitor pode ser interceptada

e alterada por um dispositivo.

E) Negação de serviços: a comunicação entre a etiqueta e o leitor pode ser interrompida de várias

formas no meio de uma transmissão e dados incompletos serão registrados no sistema.

Tendo essas informações, pesquise e escreva duas definições das propriedades fundamentais da

segurança da informação (CID) e correlacione com as nossas pulseiras e dê uma sugestão de como

você resolveria essas falhas (A,B,C,D, e E) citadas acima.

Para essa sugestão você pode pesquisar na internet e usar sua imaginação.